„Keenadu“: Alldocube schließt kritische Sicherheitslücke per OTA-Update

Der chinesische Tablet- und Notebook-Hersteller Alldocube hat eine kritische Sicherheitslücke im Android-Betriebssystem von vier Geräten geschlossen. Genauer handelt es sich um einen Trojaner namens „Keenadu“, den Kaspersky im Februar 2026 entdeckt hat.

Betroffen waren laut Alldocube die Modelle iPlay 60 Mini Pro (zum Test), iPlay 60 Pro, iPlay 50 Mini Pro (zum Test) und iPlay 70 Pro (zum Test). Der Trojaner gelangte über kompromittierte Update-Server in das System. Alle Details zur Sicherheitslücke und wie Alldocube diese schloss, erfahrt ihr in diesem Artikel!

Trojaner bei Alldocube: OTA-Update soll Sicherheitslücke schließen

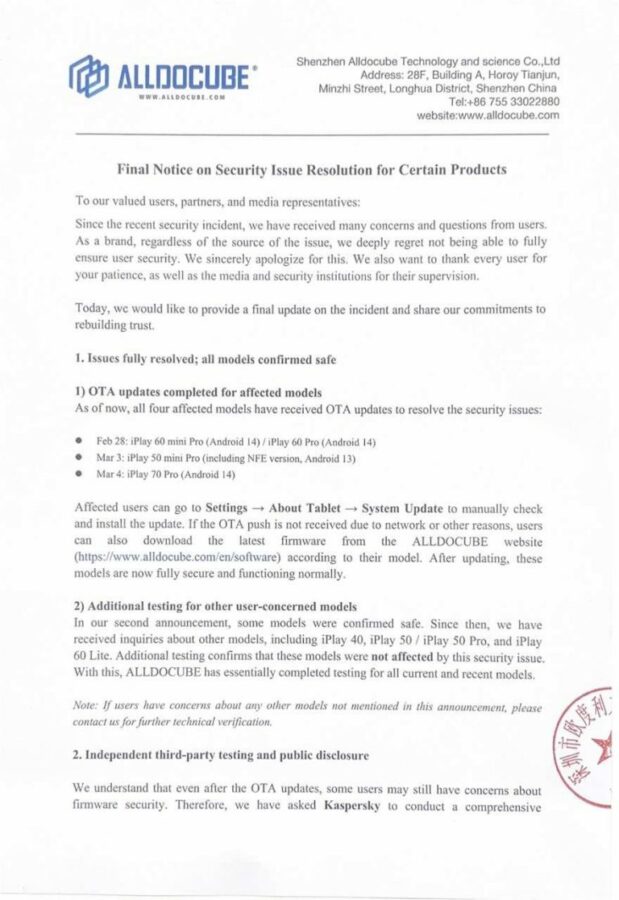

Am 4. März gab Alldocube in einem Blogbeitrag bekannt, dass die Sicherheitslücke, von der mehrere Tablets des Herstellers betroffen waren, nun durch ein Update geschlossen ist. Betroffene Nutzer sollten auf ihrem Tablet sofort ein Update anstoßen. Ihr findet die entsprechende Option unter: Einstellungen -> Über das Tablet -> Systemupdate.

Alldocube bat das Sicherheitsunternehmen Kaspersky, das den Trojaner entdeckte, um eine ausführliche Prüfung der neuen Firmware. Die Ergebnisse dieser Prüfung sollen, sobald sie vorliegen, über offizielle Kanäle veröffentlicht werden.

Was ist überhaupt passiert?

Kaspersky veröffentlichte bereits Mitte Februar einen Beitrag, in dem das Unternehmen auf eine tief im System versteckte Schadsoftware aufmerksam machte. Kaspersky taufte den Trojaner „Keenadu“. Es handelt sich um eine schwere Sicherheitslücke, da sich der Trojaner in den Kern des Systems einnistet und so das sogenannte Sandboxing von Android umgeht.

Keenadu gelangte vermutlich über infizierte OTA-Updates auf die betroffenen Android-Tablets und -Smartphones. Viele kleine Hersteller aus China lagern ihre Infrastruktur für Systemupdates an Drittanbieter aus. Möglicherweise schleuste einer dieser Drittanbieter das infizierte OTA-Update – potenziell versehentlich – auf die Geräte.

Den Experten von Kaspersky zufolge kann der Trojaner unbemerkt Daten ausspionieren, das infizierte Gerät mit einem Botnet verbinden oder weitere Viren aufspielen.

(…) In zahlreichen Fällen wurde die kompromittierte Firmware über ein OTA-Update bereitgestellt.

Eine bestimmte Komponente des Schadcodes, die wir im Rahmen unserer Untersuchungen identifiziert haben, wurde zudem in zahlreichen eigenständigen Apps gefunden, die über Stores von Drittanbietern sowie über offizielle App-Stores wie Google Play und Xiaomi GetApps verbreitet wurden.

In bestimmten Firmware-Versionen war Keenadu direkt in wichtige Systemdienstprogramme integriert, darunter der Face Unlock-Service, die Launcher-App und andere.

Dmitry Kalinin für Kaspersky (Übersetzung durch uns)

Interessant ist dabei: Laut Kaspersky deaktiviert sich der Trojaner von selbst, wenn das Gerät auf eine chinesische Zeitzone eingestellt ist und die Systemsprache ein chinesischer Dialekt ist oder wenn der Google Play Store und die Google Play Services fehlen.

Dutzende infizierte Modelle von verschiedenen Herstellern

Die vier Tablets von Alldocube, bei denen die Sicherheitslücke laut Hersteller nun geschlossen ist, stellen indes nur die Spitze des Eisbergs dar.

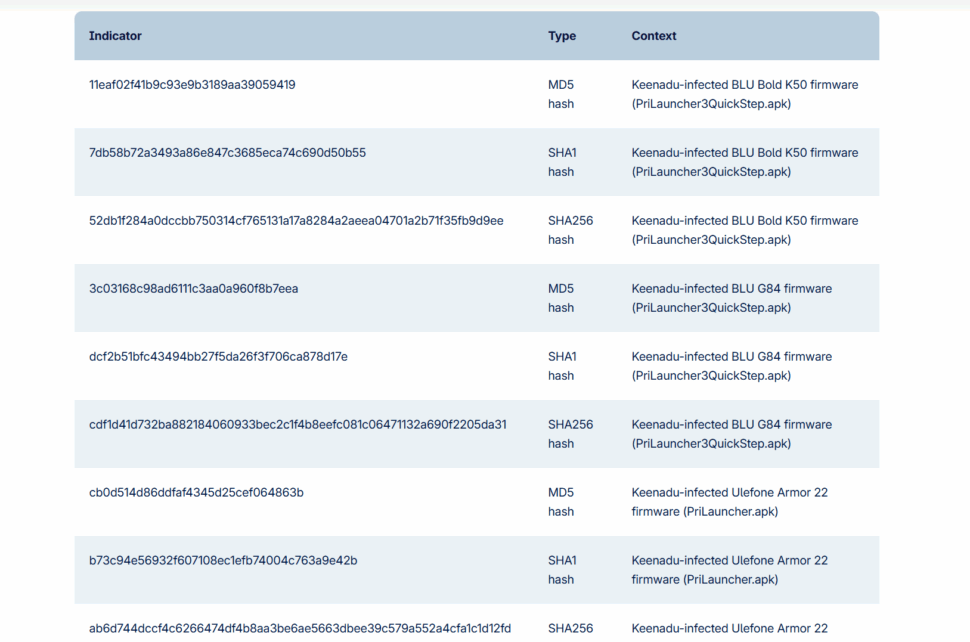

Kaspersky nannte in seinem Bericht beispielhaft nur Alldocube. Die Experten von Sophos konnten jedoch rund 50 Modelle von verschiedenen Herstellern ausmachen, die von der Sicherheitslücke betroffen sind. Dazu gehören vor allem Budget-Modelle folgender Hersteller: Allview, Blu, Dcode, Doogee, Gigaset, Gionee, Lava und Ulefone. Sophos nennt in seinem Bericht unter anderem das Ulefone Armor 22 (zum Test) und das Ulefone Armor 24 (zum Test).

Unseren Informationen zufolge hat sich bisher nur Alldocube offen und transparent an seine Kunden gewandt. Wir haben bei Doogee und Ulefone am 21. März 2026 angefragt.

Unsere Einschätzung

„Sicherheitsupdates und Update-Garantien sind mir doch egal, denn bisher ist mir ja noch nichts passiert.“ Aussagen in diese Richtung lesen wir gelegentlich in den Kommentaren. Ich hatte bisher auch noch keinen schweren Unfall, trage beim Autofahren aber trotzdem immer einen Sicherheitsgurt. Der aktuelle Fall rund um den Trojaner Keenadu zeigt einmal mehr eindrucksvoll, wie wichtig es ist, dass die Hersteller die Sicherheit ihrer Geräte auch nach dem Verkauf noch ernst nehmen.

Alldocube hat vorbildlich reagiert. Bereits Ende Februar wandte sich der Hersteller in einer ausführlichen Mitteilung an seine Kunden und listete dort sowohl die betroffenen als auch die nach aktuellem Stand nicht betroffenen Geräte auf. In einem weiteren Blogbeitrag am 4. März 2026 verkündete Alldocube die Schließung der Lücke und forderte die Nutzer der betroffenen Tablets auf, das Update zu installieren. Zudem kündigte das Unternehmen eine unabhängige Untersuchung durch einen Drittanbieter an.

Newsletter bestellen

Hol Dir die neuesten Infos zu Chinahandys und Gadgets direkt ins Postfach!

Alle News Updates über Telegram.